2023年02月27日-2023年03月05日

本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

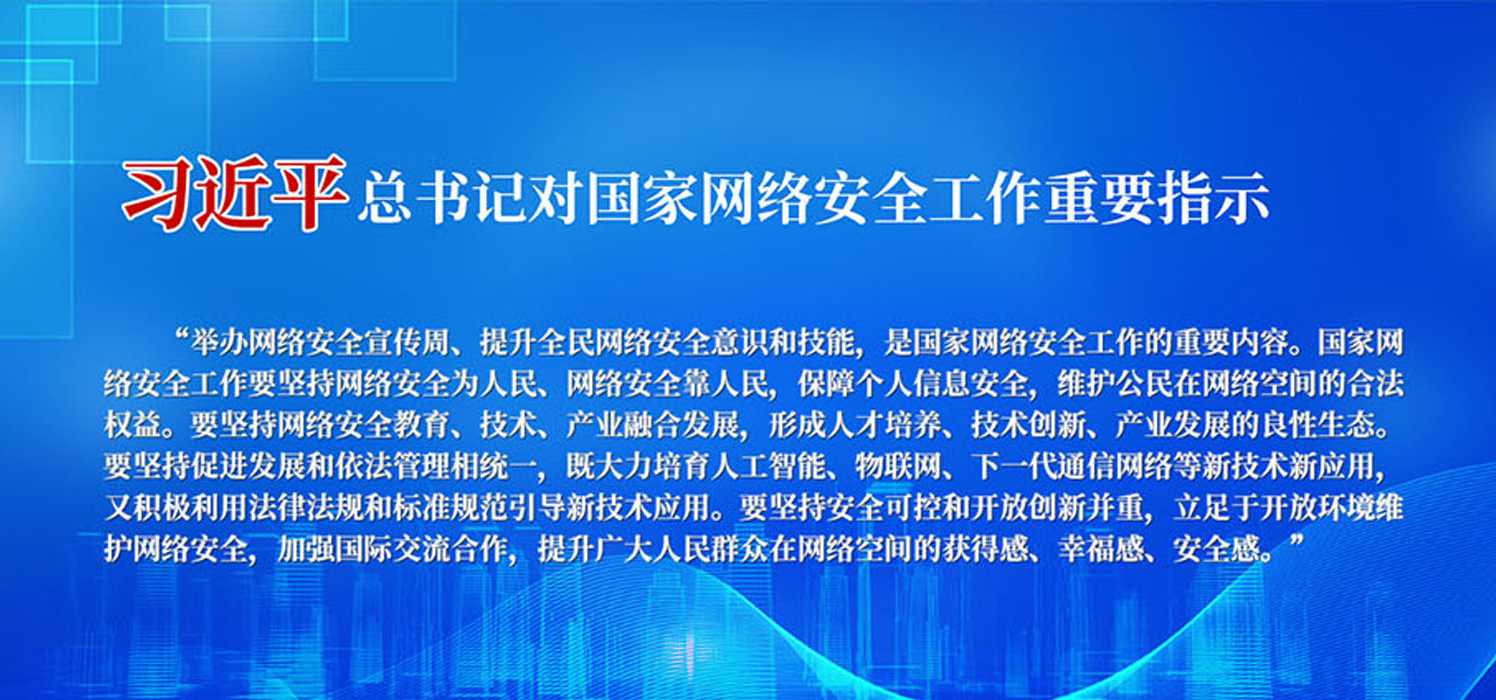

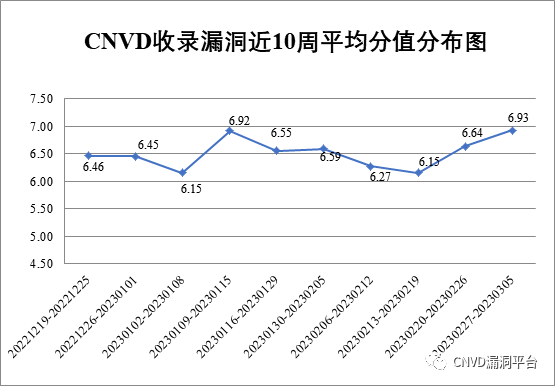

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞234个,其中高危漏洞154个、中危漏洞72个、低危漏洞8个。漏洞平均分值为6.93。本周收录的漏洞中,涉及0day漏洞163个(占70%),其中互联网上出现“SWFTools getGifDelayTime函数缓冲区溢出漏洞、Bento4 AP4_HdlrAtom::AP4_HdlrAtom函数拒绝服务漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的漏洞总数8956个,与上周(10131个)环比减少12%。

图1 CNVD收录漏洞近10周平均分值分布图

图2 CNVD 0day漏洞总数按周统计

本周漏洞事件处置情况

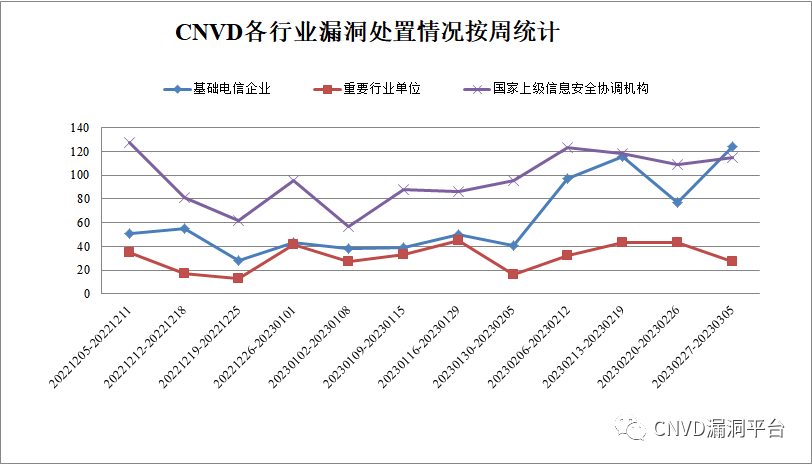

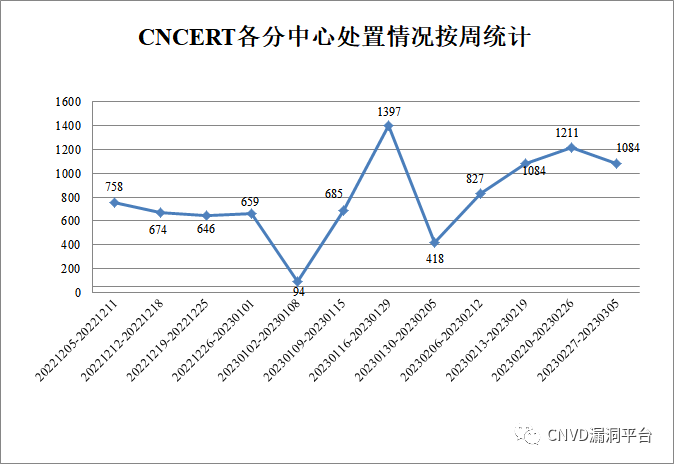

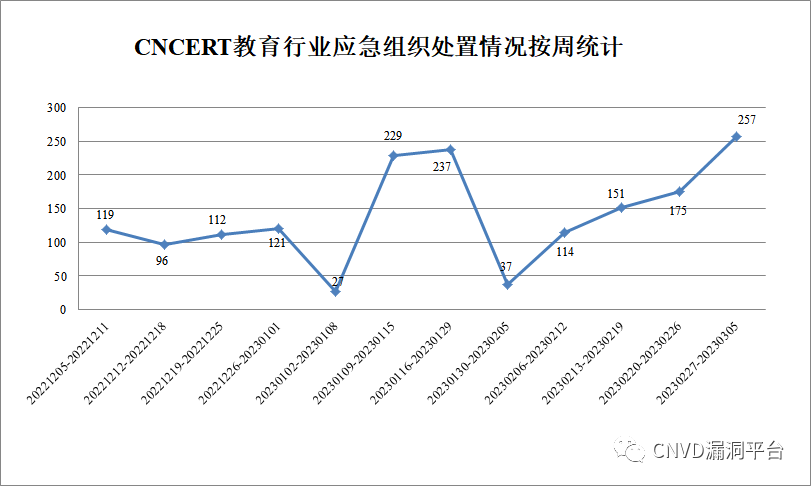

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件27起,向基础电信企业通报漏洞事件124起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件1084起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件257起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件115起。

图3 CNVD各行业漏洞处置情况按周统计

图4 CNCERT各分中心处置情况按周统计

图5 CNVD教育行业应急组织处置情况按周统计

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

海市泰德企业有限公司、珠海金山办公软件有限公司、重庆中联信息产业有限责任公司、中教智网(北京)信息技术有限公司、正方软件股份有限公司、浙江浙大中控信息技术有限公司、浙江宇视科技有限公司、浙江甲骨文超级码科技股份有限公司、长沙微康信息科技有限公司、漳州市芗城帝兴软件开发有限公司、友讯电子设备(上海)有限公司、用友网络科技股份有限公司、武汉达梦数据库股份有限公司、同方知网数字出版技术股份有限公司、天维尔信息科技股份有限公司、苏州科达科技股份有限公司、四川鱼尾巴科技有限公司、四川永祥股份有限公司、沈阳明致软件有限公司、神州数码控股有限公司、深圳维盟科技股份有限公司、深圳市置辰海信科技有限公司、深圳市同为数码科技股份有限公司、深圳市锐明技术股份有限公司、深圳市明源云科技有限公司、深圳市科荣软件股份有限公司、深圳市捷顺科技实业股份有限公司、深圳市宏电技术股份有限公司、深圳市东宝信息技术有限公司、深圳市必联电子有限公司、申瓯通信设备有限公司、上海纵之格科技有限公司、上海卓卓网络科技有限公司、上海英立视数字科技有限公司、上海联影医疗科技股份有限公司、上海酆泽信息技术有限公司、上海博达数据通信有限公司、熵基科技股份有限公司、商派软件有限公司、山西供销农芯乐电子商务有限公司、山东金榜苑文化传媒有限责任公司、厦门四信通信科技有限公司、瑞斯康达科技发展股份有限公司、任子行网络技术股份有限公司、千城智联(上海)网络科技有限公司、普联技术有限公司、南昌腾速科技有限公司、南昌北创科技发展有限公司、漯河市大有前途网络科技有限公司、朗坤智慧科技股份有限公司、蓝凌软件股份有限公司、金蝶软件(中国)有限公司、吉翁电子(深圳)有限公司、华信数安(深圳)技术有限公司、华录智达科技股份有限公司、湖南强智科技发展有限公司、湖南创星科技股份有限公司、弘扬软件股份有限公司、杭州逐一科技有限公司、杭州中沛电子有限公司、杭州雄伟科技开发股份有限公司、杭州迦智科技有限公司、杭州合泰软件有限公司、杭州当虹科技股份有限公司、国泰新点软件股份有限公司、国民技术股份有限公司、广州市丰华生物股份有限公司、广东天琴信息技术有限公司、福建福昕软件开发股份有限公司、东莞市通天星软件科技有限公司、东方网力科技股份有限公司、东北师大理想软件股份有限公司、当代教育科技集团有限公司、大唐电信科技股份有限公司、成都行行行科技有限公司、成都零起飞科技有限公司、畅捷通信息技术股份有限公司、北京中知智慧科技有限公司、北京中园搏望科技发展有限公司、北京中新天达科技有限公司、北京云中融信网络科技有限公司、北京云帆互联科技有限公司、北京亿赛通科技发展有限责任公司、北京亚控科技发展有限公司、北京星网锐捷网络技术有限公司、北京信安世纪科技有限公司、北京通达志成科技有限公司、北京谋智火狐信息技术有限公司、北京九思协同软件有限公司、北京格胜科技有限公司、北京春笛网络信息技术服务有限公司和北京百度网讯科技有限公司。

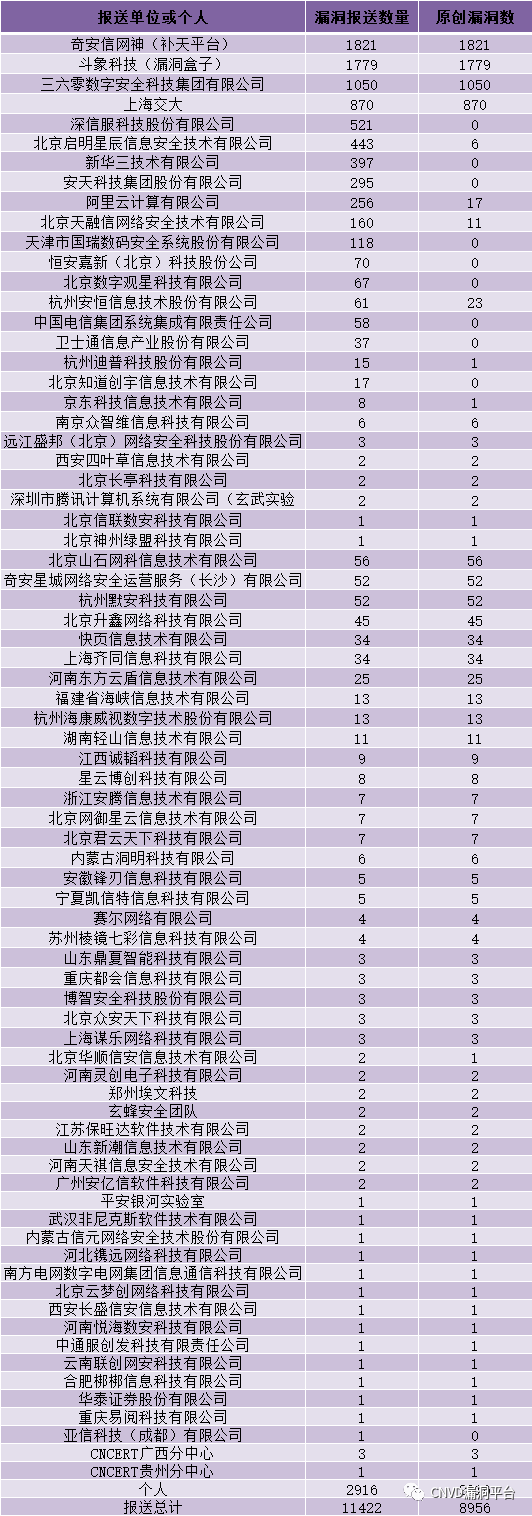

本周漏洞报送情况统计

本周报送情况如表1所示。其中,深信服科技股份有限公司、北京启明星辰信息安全技术有限公司、新华三技术有限公司、安天科技集团股份有限公司、阿里云计算有限公司等单位报送公开收集的漏洞数量较多。北京山石网科信息技术有限公司、奇安星城网络安全运营服务(长沙)有限公司、杭州默安科技有限公司、北京升鑫网络科技有限公司、快页信息技术有限公司、上海齐同信息科技有限公司、河南东方云盾信息技术有限公司、福建省海峡信息技术有限公司、杭州海康威视数字技术股份有限公司、湖南轻山信息技术有限公司、江西诚韬科技有限公司、星云博创科技有限公司、浙江安腾信息技术有限公司、北京网御星云信息技术有限公司、北京君云天下科技有限公司、内蒙古洞明科技有限公司、安徽锋刃信息科技有限公司、宁夏凯信特信息科技有限公司、赛尔网络有限公司、苏州棱镜七彩信息科技有限公司、山东鼎夏智能科技有限公司、重庆都会信息科技有限公司、博智安全科技股份有限公司、北京众安天下科技有限公司、上海谋乐网络科技有限公司、北京华顺信安信息技术有限公司、河南灵创电子科技有限公司、郑州埃文科技、玄蜂安全团队、江苏保旺达软件技术有限公司、山东新潮信息技术有限公司、河南天祺信息安全技术有限公司、广州安亿信软件科技有限公司、平安银河实验室、武汉非尼克斯软件技术有限公司、内蒙古信元网络安全技术股份有限公司、河北镌远网络科技有限公司、南方电网数字电网集团信息通信科技有限公司、北京云梦创网络科技有限公司、西安长盛信安信息技术有限公司、河南悦海数安科技有限公司、中通服创发科技有限责任公司、云南联创网安科技有限公司、合肥梆梆信息科技有限公司、华泰证券股份有限公司、重庆易阅科技有限公司及其他个人白帽子向CNVD提交了8956个以事件型漏洞为主的原创漏洞,其中包括奇安信网神(补天平台)、斗象科技(漏洞盒子)、上海交大和三六零数字安全科技集团有限公司向CNVD共享的白帽子报送的5520条原创漏洞信息。

表1漏洞报送情况统计表

本周漏洞按类型和厂商统计

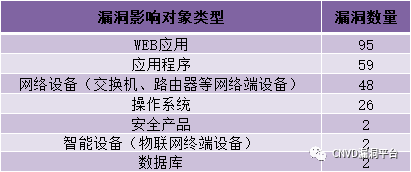

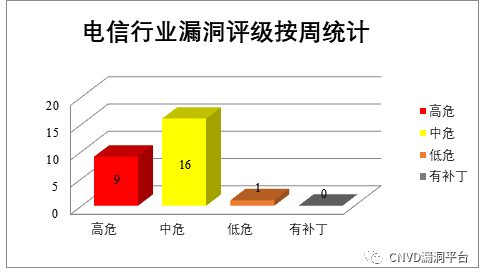

本周,CNVD收录了234个漏洞。WEB应用95个,应用程序59个,网络设备(交换机、路由器等网络端设备)48个,操作系统26个,安全产品2个,智能设备(物联网终端设备)2个,数据库2个。

表2 漏洞按影响类型统计表

图6 本周漏洞按影响类型分布

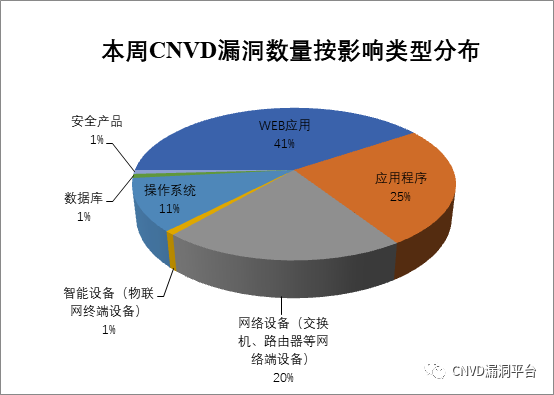

CNVD整理和发布的漏洞涉及DELL、Adobe、Tenda等多家厂商的产品,部分漏洞数量按厂商统计如表3所示。

表3 漏洞产品涉及厂商分布统计表

本周行业漏洞收录情况

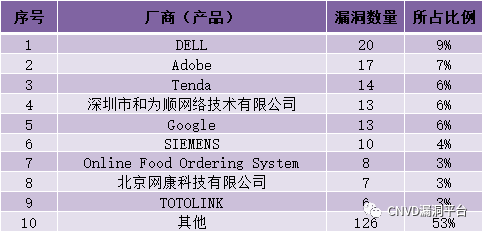

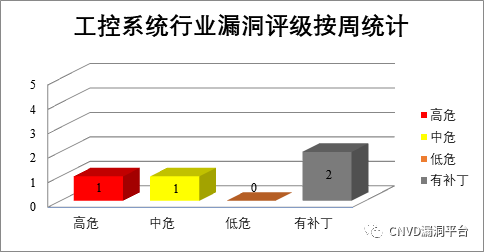

本周,CNVD收录了26个电信行业漏洞,15个移动互联网行业漏洞,2个工控行业漏洞(如下图所示)。其中,“Google Android权限提升漏洞(CNVD-2023-14290)、Schneider Electric IGSS Data Server缓冲区溢出漏洞 ”等漏洞的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

图7电信行业漏洞统计

图8移动互联网行业漏洞统计

图9工控系统行业漏洞统计

本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Siemens产品安全漏洞

Siemens Tecnomatix Plant Simulation是面向对象的、图形化的、集成的建模、仿真工具。Siemens Parasolid是德国西门子(Siemens)公司的一个几何建模内核。Siemens Solid Edge是德国西门子(Siemens)公司的一款三维CAD软件。该软件可用于零件设计、装配设计、钣金设计、焊接设计等行业。JT Open Toolkit是为支持JT的软件开发人员提供的应用程序编程接口(API)。JT是由西门子数字工业软件开发的公开发布的数据格式,广泛用于通信、可视化、数字模型和各种其他目的。Siemens Comos是德国西门子(Siemens)公司的一个工厂工程软件解决方案。用于过程工业。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞在系统上执行任意代码或者导致拒绝服务。

CNVD收录的相关漏洞包括:Siemens Tecnomatix Plant Simulation越界写入漏洞(CNVD-2023-13089、CNVD-2023-13088、CNVD-2023-13087、CNVD-2023-13090、CNVD-2023-13095)、Siemens Parasolid和Solid Edge SE2022越界读取漏洞、Siemens JT Open和JT Utilitiesh内存破坏漏洞、Siemens Comos缓冲区溢出漏洞。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13089

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13088

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13087

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13093

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13092

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13091

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13090

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13095

2、Google产品安全漏洞

Google Chrome是美国谷歌(Google)公司的一款Web浏览器。Google Android是美国谷歌(Google)公司的一套以Linux为基础的开源操作系统。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞通过特制的HTML页面绕过内容安全策略,泄露跨域数据,提升权限等。

CNVD收录的相关漏洞包括:Google Chrome V8类型混淆漏洞(CNVD-2023-12021)、Google Android Kernel权限提升漏洞(CNVD-2023-12019)、Google Chrome iframe Sandbox代码问题漏洞、Google Chrome安全特制问题漏洞、Google Chrome信息泄露漏洞(CNVD-2023-12025、CNVD-2023-14253、CNVD-2023-14290、CNVD-2023-14291)。其中,除“Google Android Kernel权限提升漏洞(CNVD-2023-12019)、Google Chrome信息泄露漏洞(CNVD-2023-12025)”外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12021

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12019

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12023

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12027

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12025

https://www.cnvd.org.cn/flaw/show/CNVD-2023-14253

https://www.cnvd.org.cn/flaw/show/CNVD-2023-14290

https://www.cnvd.org.cn/flaw/show/CNVD-2023-14291

3、Adobe产品安全漏洞

Adobe After Effects是美国奥多比(Adobe)公司的一套视觉效果和动态图形制作软件。该软件主要用于2D和3D合成、动画制作和视觉特效制作等。Adobe Bridge是美国奥多比(Adobe)公司的一款文件查看器。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞在当前用户的上下文中执行任意代码。

CNVD收录的相关漏洞包括:Adobe After Effects输入验证错误漏洞、Adobe After Effects越界写入漏洞(CNVD-2023-13729、CNVD-2023-13731)、Adobe Bridge越界写入漏洞(CNVD-2023-13728、CNVD-2023-13734、CNVD-2023-14293)、Adobe Bridge堆栈缓冲区溢出漏洞(CNVD-2023-13735)、Adobe Bridge输入验证错误漏洞(CNVD-2023-14292)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13730

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13729

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13728

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13731

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13735

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13734

https://www.cnvd.org.cn/flaw/show/CNVD-2023-14292

https://www.cnvd.org.cn/flaw/show/CNVD-2023-14293

4、Dell产品安全漏洞

Dell PowerScale OneFS是美国戴尔(Dell)公司的提供横向扩展NAS的PowerScale OneFS操作系统。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞通过多个受影响字段存储恶意HTML或JavaScript代码,获取敏感信息,导致系统崩溃等。

CNVD收录的相关漏洞包括:Dell PowerScale OneFS跨站脚本漏洞、Dell PowerScale OneFS缓冲区溢出漏洞、Dell PowerScale OneFS日志信息泄露漏洞(CNVD-2023-12626、CNVD-2023-12625、CNVD-2023-12630、CNVD-2023-12627)、Dell PowerScale OneFS信任管理问题漏洞、Dell PowerScale OneFS操作系统命令注入漏洞。其中,“Dell PowerScale OneFS日志信息泄露漏洞(CNVD-2023-12626、CNVD-2023-12627)、Dell PowerScale OneFS信任管理问题漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12615

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12614

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12626

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12625

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12623

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12627

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12631

https://www.cnvd.org.cn/flaw/show/CNVD-2023-12630

5、Tenda i9 formWifiMacFilterGet函数缓冲区溢出漏洞

Tenda i9是一款企业无线AP设备。本周,Tenda i9 formWifiMacFilterGet函数存在缓冲区溢出漏洞。攻击者可利用该漏洞通过特制的字符串造成拒绝服务(DoS)。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13082

小结:本周,Siemens产品被披露存在多个漏洞,攻击者可利用漏洞在系统上执行任意代码或者导致拒绝服务。此外,Google、Adobe、Dell等多款产品被披露存在多个漏洞,攻击者可利用漏洞通过特制的HTML页面绕过内容安全策略,泄露跨域数据,提升权限,在当前用户的上下文中执行任意代码,导致系统崩溃等。另外,Tenda i9 formWifiMacFilterGet函数被披露存在缓冲区溢出漏洞。攻击者可利用该漏洞通过特制的字符串造成拒绝服务(DoS)。建议相关用户随时关注上述厂商主页,及时获取修复补丁或解决方案。

本周重要漏洞攻击验证情况

本周,CNVD建议注意防范以下已公开漏洞攻击验证情况。

1、SWFTools getGifDelayTime函数缓冲区溢出漏洞

验证描述

SWFTools是一组用于处理Adobe Flash文件(SWF文件)的实用程序。

SWFTools commit 772e55a2存在缓冲区溢出漏洞,该漏洞源于/home/bupt/Desktop/swftools/src/src/gif2swf.c的getGifDelayTime函数在处理不受信任的输入时出现边界错误。攻击者可利用该漏洞导致程序崩溃。

验证信息

POC链接:

https://github.com/Cvjark/Poc/blob/main/swftools/gif2swf/CVE-2022-35088.md

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-13079

信息提供者

新华三技术有限公司

注:以上验证信息(方法)可能带有攻击性,仅供安全研究之用。请广大用户加强对漏洞的防范工作,尽快下载相关补丁。

关于CNVD

国家信息安全漏洞共享平台(China National Vulnerability Database,简称CNVD)是由CNCERT联合国内重要信息系统单位、基础电信运营商、网络安全厂商、软件厂商和互联网企业建立的国家网络安全漏洞库,致力于建立国家统一的信息安全漏洞收集、发布、验证、分析等应急处理体系。

关于CNCERT

国家计算机网络应急技术处理协调中心(简称“国家互联网应急中心”,英文简称是CNCERT或CNCERT/CC),成立于2002年9月,为非政府非盈利的网络安全技术中心,是我国计算机网络应急处理体系中的牵头单位。

作为国家级应急中心,CNCERT的主要职责是:按照“积极预防、及时发现、快速响应、力保恢复”的方针,开展互联网网络安全事件的预防、发现、预警和协调处置等工作,维护国家公共互联网安全,保障基础信息网络和重要信息系统的安全运行。

网址:www.cert.org.cn

邮箱:vreport@cert.org.cn

电话:010-82991537